电脑防火墙的常见部署位置

在现代数字时代,电脑防火墙是保护计算机网络系统免受未经授权访问和数据泄露的关键防线。然而,为了有效地部署防火墙,我们必须对其应部署的位置有深刻的理解。以下,我们将从网络层次、系统架构、设备类型、数据流程和应用场景等多个维度,对电脑防火墙的部署位置进行深入探讨。

一、网络层次:分层防御

网络层次的部署是防火墙最基本也最核心的方面。一般来说,计算机网络分为不同的层次,包括内部网络(也称内网)、DMZ(非军事区)、外部网络(也称外网)等。

1. 内部网络与外部网络之间:这是最典型的防火墙部署位置。内网通常是私有网络,包括企业内部的办公网络、数据库、服务器等关键资源。而外网则是公共网络,包括互联网。在这个接口处部署防火墙,可以有效过滤和控制进入内网的流量,阻止外部威胁,如黑客攻击、病毒、恶意软件等。

2. DMZ区域:DMZ是一个隔离区域,用于放置对外部公开的服务(如Web服务器、邮件服务器等),同时又不能直接访问内网。在这个区域与外网和内网的接口处都应部署防火墙,实现对DMZ流量的双重监控和过滤,增加系统的安全性。

二、系统架构:多类型网络环境

根据系统的架构不同,防火墙的部署策略也应有所不同。这主要包括集中式部署和分布式部署两种类型。

1. 集中式部署:对于中小型企业或结构较为简单的网络环境,集中式部署是一种常见的选择。在这种情况下,所有内部和外部网络的流量都通过单一或多个中央防火墙进行过滤。防火墙部署在核心交换机的前端,可以高效地管理和监控整个网络的流量。

2. 分布式部署:对于大型企业或跨国组织,网络可能分布在不同地理位置或不同业务部门之间。这种情况下,需要采用分布式防火墙部署策略。在每个分支机构或子网前都部署防火墙,既可以保护各子网的安全,又便于管理各个局部区域的网络策略。

三、设备类型:软硬防火墙结合

防火墙可以是硬件设备,也可以是软件应用,其部署位置有所不同。

1. 硬件防火墙:硬件防火墙通常被设计为独立的网络设备,放置在内部网络与外部网络的物理接口处。这种防火墙通过专门的硬件平台实现高性能的安全处理,特别适用于大型企业和数据中心等环境。

2. 软件防火墙:软件防火墙是运行在计算机或服务器操作系统上的软件程序。除了对进入系统的外部流量进行过滤外,软件防火墙还可以监控和控制计算机内部各个应用程序之间的通信。这使得软件防火墙在个人计算机和某些特定服务器环境中显得尤为重要。

四、数据流程:数据入口与出口

理解数据在网络中的流动方向是确定防火墙部署位置的关键。数据流动可以简单分为进入网络的入口流量和离开网络的出口流量。

1. 入口流量控制:入口流量主要是指从外部网络进入内部网络的流量。为了保护内部网络资源,应在外部网络的入口处部署防火墙,通过预设的安全策略,允许或拒绝流量进入内网。这种部署策略能够有效防止未经授权的访问和潜在的网络攻击。

2. 出口流量控制:出口流量主要是从内部网络向外部网络发送的流量。为了确保数据的保密性和完整性,同时防止内部员工误操作或恶意泄露数据,应在内网的出口处部署防火墙。出口防火墙可以通过制定精细的流量过滤和日志记录策略,实时监控和控制外发数据。

五、应用场景:具体环境与需求

防火墙的部署还应根据不同应用场景和需求进行调整。以下是几个常见的应用场景和相应的防火墙部署策略。

1. 电子商务:电子商务系统通常需要公开访问,同时又要保护用户的个人信息和交易数据。在这种环境中,应将防火墙部署在Web服务器的前端,以及连接内部数据库服务器的后端。这既可以对外部流量进行过滤和监控,又能防止数据库服务器直接暴露在互联网上。

2. 远程教育:远程教育系统涉及大量学生的数据传输和访问。为了保护系统的安全性,同时又要确保学生的学习连续性,应在每个子网或重要服务器的入口处部署防火墙。这可以通过集中监控和控制访问策略,确保只有合法的用户能够访问和使用系统资源。

3. 政府机构:政府机构拥有大量敏感数据和机密信息,安全要求极高。因此,防火墙的部署需要更加复杂和细致。除了在每个关键节点的入口处部署防火墙外,还应建立多级防火墙防护体系,将内网划分为多个安全区域,实行分级管理和保护。

4. 云服务:随着云计算技术的发展,越来越多的企业和组织将其应用和数据迁移到云端。在这种环境中,防火墙的部署也需要进行调整。云服务提供商通常会提供基于云的防火墙服务,部署在虚拟网络的边缘,通过集中的策略管理和灵活的资源配置,保护云环境和内部网络的安全。

六、总结

电脑防火墙的部署位置不仅涉及网络安全的基础框架,还与系统架构、设备类型、数据流程和应用场景密切相关。在规划和部署防火墙时,需要根据组织的实际需求和网络结构,综合考虑上述各个维度,以确保防火墙能够充分发挥其安全防护作用。同时,防火墙的部署也需要不断更新和优化,以适应不断变化的安全威胁和业务需求。只有这样,才能在网络攻防的战斗中占据先机,确保组织和个人的信息安全。

- 上一篇: 家常西餐的制作方法是什么?

- 下一篇: 怎样关闭QQ的腾讯新闻推送?

-

轻松掌握:Win10电脑防火墙设置全攻略资讯攻略11-16

轻松掌握:Win10电脑防火墙设置全攻略资讯攻略11-16 -

电脑无法显示服务器的原因是什么?资讯攻略12-06

电脑无法显示服务器的原因是什么?资讯攻略12-06 -

如何轻松启用电脑ARP防火墙,保障网络安全?资讯攻略11-14

如何轻松启用电脑ARP防火墙,保障网络安全?资讯攻略11-14 -

如何找到并设置360安全卫士的防火墙?资讯攻略11-22

如何找到并设置360安全卫士的防火墙?资讯攻略11-22 -

轻松学会:电脑安装.NET Framework2.0的详细步骤资讯攻略12-08

轻松学会:电脑安装.NET Framework2.0的详细步骤资讯攻略12-08 -

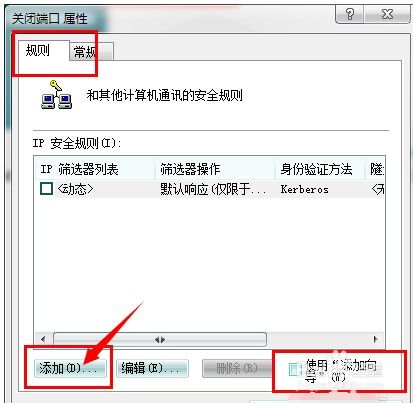

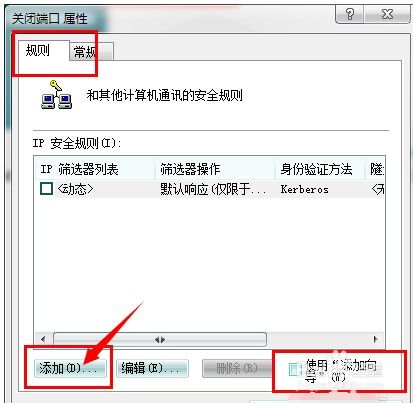

Win7系统关闭端口教程:轻松搞定445端口关闭方法资讯攻略11-13

Win7系统关闭端口教程:轻松搞定445端口关闭方法资讯攻略11-13